E-mail hacks bomba

Bombas de correo electrónico

Conteúdo

Ataques adjuntos

Un atacante puede crear un ataque apego sobrecarga mediante el envío de cientos o miles de mensajes de correo electrónico con archivos adjuntos de gran tamaño a uno o más destinatarios de la red.

Los ataques que utilizan los archivos adjuntos de correo electrónico

Ataques de fijación tienen un par de objetivos:

El servidor de correo electrónico entera podría estar dirigida para una interrupción total del servicio con estas fallas:

Sobrecarga de almacenamiento: Mensajes grandes múltiples pueden llenar rápidamente la capacidad total de almacenamiento de un servidor de correo electrónico. Si los mensajes no se eliminan automáticamente por el servidor o manualmente borrado cuentas de usuario individuales, el servidor no podrá recibir nuevos mensajes.

Esto puede crear un problema grave DoS para su sistema de correo electrónico, o bien se caiga o que requieren que usted tome su sistema en línea para limpiar la basura que se ha acumulado.

Bloqueo de ancho de banda: Un atacante puede bloquear el servicio de correo electrónico o llevarlo a un rastreo rellenando la conexión a Internet entrante con la chatarra. Incluso si su sistema identifica automáticamente y descarta ataques obvios de fijación, los mensajes falsos comen recursos y procesamiento de retardo de mensajes válidos.

Un ataque a una única dirección de correo electrónico puede tener graves consecuencias si la dirección es para un usuario o grupo importante.

Las contramedidas contra los ataques de fijación de correo electrónico

Estas medidas pueden ayudar a prevenir ataques apego de sobrecarga:

Limitar el tamaño de cualquiera de los correos electrónicos o archivos adjuntos de correo electrónico. Compruebe esta opción en los parámetros de configuración de su servidor de correo electrónico, su sistema de filtrado de contenidos de e-mail, e incluso a nivel de cliente de correo electrónico.

Limitar el espacio de cada usuario del servidor. Esto niega adjuntos de gran tamaño que se escriban en el disco. El tamaño de mensaje de límite para los mensajes entrantes y salientes deberían desea evitar que un usuario de lanzar este ataque desde el interior de la red. A pocos gigabytes es un buen límite, pero todo depende del tamaño de su red, la disponibilidad de almacenamiento, cultura empresarial, y así sucesivamente, por lo que piensan a través antes de poner nada en su lugar.

Considere el uso de SFTP o HTTP en lugar de e-mail para las transferencias de archivos de gran tamaño. Hay numerosos servicios de transferencia de archivos basado en la nube disponibles. También puede animar a sus usuarios a utilizar acciones departamentales o carpetas públicas. Al hacerlo, puede almacenar una copia del archivo en el servidor y tienen el destinatario descargar el archivo en su propia estación de trabajo.

Contrariamente a la creencia popular y el uso, el sistema de correo electrónico debe no ser un repositorio de información, pero eso es exactamente lo que el correo electrónico se ha convertido en. Un servidor de correo electrónico utilizado para este fin puede crear riesgos legales y reglamentarias innecesarias y puede convertirse en una auténtica pesadilla si su empresa recibe una solicitud por correo descubrimiento relacionado con una demanda.

Una parte importante de su programa de seguridad de la información es el desarrollo de un programa de clasificación de la información y la retención para ayudar con la gestión de documentos. Obtener los demás como su abogado, gerente de Recursos Humanos, y el CIO involucrados. Esto ayuda a difundir la rendición de cuentas alrededor y asegura que su negocio no meterse en problemas para la celebración de demasiados registros electrónicos en el caso de una demanda o investigación.

Ataques de conexión a través de e-mail

Un hacker puede enviar un gran número de mensajes de correo electrónico de forma simultánea a las direcciones de la red. Estos ataques de conexión pueden hacer que el servidor se dio por vencido en el servicio de todas las solicitudes TCP entrantes o salientes. Esta situación puede conducir a un bloqueo de servidor completo o un accidente, resultando a menudo en un estado en el que se permite que el atacante administrador o root acceso al sistema.

Ataques utilizando inundaciones de e-mails

Un ataque con una avalancha de e-mails se realiza a menudo en ataques de spam y otros negación de intentos de servicio.

Las contramedidas contra los ataques de conexión

Prevenir los ataques de correo electrónico tan lejos en su perímetro de la red como puedas. Cuanto más tráfico o comportamiento malicioso que mantienen fuera de sus servidores y clientes de correo electrónico, mejor.

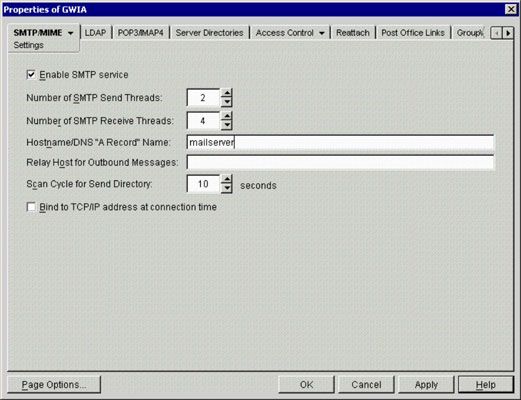

Muchos servidores de correo electrónico le permiten limitar el número de recursos que se utilizan para las conexiones entrantes. Esta configuración se denomina diferentes cosas para diferentes servidores de correo electrónico y servidores de seguridad de correo electrónico, a fin de comprobar su documentación. Completamente detención de un número ilimitado de solicitudes entrantes es imposible. Sin embargo, se puede minimizar el impacto del ataque. Este ajuste limita la cantidad de tiempo de procesador del servidor, lo que puede ayudar durante un ataque de denegación de servicio.

Algunos servidores de correo electrónico, servidores especialmente basados en UNIX, se pueden programar para entregar mensajes de correo electrónico a un demonio o servicio para funciones automatizadas, como crear este orden sobre la marcha cuando se recibe un mensaje de esta persona. Si la protección DoS no está integrado en el sistema, un hacker puede estrellar el servidor y la aplicación que recibe estos mensajes y, potencialmente, crear obligaciones y pérdidas de comercio electrónico.

Esto puede ocurrir con mayor facilidad en los sitios web de comercio electrónico cuando CAPTCHA de no se utiliza en los formularios.

Controles de seguridad automatizada de correo electrónico

Puede implementar las siguientes medidas como una capa adicional de seguridad para sus sistemas de correo electrónico:

Tarpitting: Tarpitting Detecta los mensajes entrantes destinados a usuarios desconocidos. Si su servidor de correo electrónico es compatible con bloqueo del correo masivo, puede ayudar a prevenir los ataques de spam o de denegación de servicio contra el servidor. Si un umbral predefinido es excedido - por ejemplo, más de diez mensajes - la función de bloqueo del correo masivo evita con eficacia el tráfico procedente de la dirección IP de envío por un período de tiempo.

Firewalls E-mail: Servidores de seguridad de correo electrónico y aplicaciones de filtrado de contenido de proveedores como Symantec y Barracuda Networks puede recorrer un largo camino hacia la prevención de diversos ataques de correo electrónico. Estas herramientas protegen prácticamente todos los aspectos de un sistema de correo electrónico.

Protección perimetral: Aunque no es un correo electrónico específico, muchos cortafuegos e IPS sistemas pueden detectar varios ataques de correo electrónico y apague el atacante en tiempo real. Esto puede ser útil durante un ataque.

CAPITÁN: Usando CAPTCHA en formularios de correo electrónico basados en la web puede ayudar a minimizar el impacto de los ataques automatizados y disminuir las probabilidades de inundaciones e-mail y la denegación de servicio. Estos beneficios son útiles al explorar sus sitios web y aplicaciones.