Reglas de firewall de prueba para evitar cortes de red

Como parte de su hacking ético, usted puede probar sus reglas de firewall para asegurarse de que están trabajando como se supone que deben. Las infracciones en los servidores de seguridad pueden comprometer la facilidad de sus mejores esfuerzos en la seguridad. Algunas pruebas pueden verificar que el servidor de seguridad realmente hace lo que dice que hace. Puede conectarse a través del servidor de seguridad en los puertos que están abiertos, pero ¿qué pasa con los puertos que se pueden abrir, pero no debe ser?

Conteúdo

Netcat

Netcat puede probar ciertas reglas de firewall sin tener que probar un sistema de producción directamente. Por ejemplo, puede comprobar si el firewall permite el puerto 23 (telnet) a través. Siga estos pasos para ver si una conexión se puede realizar a través del puerto 23:

Cargar Netcat en una máquina cliente dentro la red.

Esto establece la conexión de salida.

Cargar Netcat en un equipo de pruebas afuera el servidor de seguridad.

Esto le permite probar de afuera hacia adentro.

Introduzca el comando oyente Netcat en el cliente de la máquina (interna) con el número de puerto que está probando.

Por ejemplo, si usted está probando el puerto 23, escriba el siguiente comando:

nc -l -p 23 cmd.exe

Introduzca el comando Netcat para iniciar una sesión de entrada en la prueba de máquina (externo). Debe incluir la siguiente información:

La dirección IP de la máquina interna que está probando

El número de puerto que está probando

Por ejemplo, si la dirección IP de la (cliente) máquina interna es 10.11.12.2 y el puerto es 23, introduzca este comando:

nc -v 10.11.12.2 23

Si Netcat se presenta con un nuevo símbolo del sistema (que es lo que el cmd.exe es en el paso 3) en el equipo externo, que ha conectado y puede ejecutar comandos en la máquina interna! Esto puede servir para varios propósitos, incluyendo las reglas de pruebas de firewall, traducción de direcciones de red (NAT), el reenvío de puertos y - bien, uhhhmmm - comandos que se ejecutan en un sistema remoto!

AlgoSec Firewall Analyzer

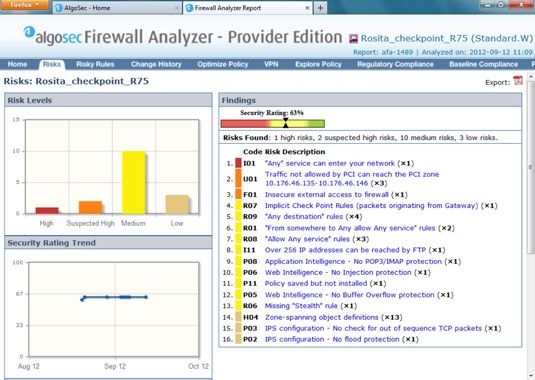

Una herramienta comercial con grandes resultados es Firewall Analyzer de AlgoSec.

AlgoSec Firewall Analyzer, y otros similares, como Atenea Firewall Motoniveladora, le permite realizar un análisis en profundidad de las bases de normas de firewall desde todos los principales proveedores y encontrar fallas de seguridad y las ineficiencias que nunca lo descubras lo contrario.

Análisis de la base de reglas del cortafuegos se parece mucho a análisis de código fuente del software - que encuentra fallas en la fuente que los humanos probablemente nunca ven incluso cuando se realiza un profundo análisis de hacking ético de la Internet y la red interna. Si usted nunca ha realizado un análisis de la base de reglas de firewall, es un deber!

Contramedidas contra vulnerabilidades base de reglas de firewall

Las siguientes medidas pueden prevenir un hacker de las pruebas de su servidor de seguridad:

Realizar una auditoría de base de reglas de firewall. No se puede asegurar lo que usted no reconoce. No hay mejor ejemplo de esto que sus bases de normas de firewall. No importa cómo aparentemente simplista de su base de reglas es, nunca está de más comprobar su trabajo utilizando una herramienta automatizada.

Limite el tráfico a lo que se necesita.

Establezca reglas en el servidor de seguridad (y el router, si es necesario) que pasa sólo el tráfico que es absolutamente necesario pasar. Por ejemplo, tener reglas en el lugar que permiten el tráfico entrante HTTP a un servidor interno web, el tráfico de entrada SMTP a un servidor de correo electrónico, y el tráfico HTTP saliente para el acceso web externa.

Esta es la mejor defensa contra alguien hurgando en su firewall.

Bloquear ICMP para ayudar a prevenir que un atacante externo de auscultar y pinchar su red para ver qué hosts están vivos.

Habilitar la inspección de estado de paquetes en el firewall para bloquear las peticiones no solicitadas.