La prevención de la cuenta a los problemas de borde infinito en la red

los Contando al infinito

Conteúdo

El horizonte dividido

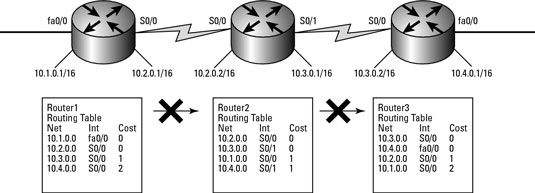

Si utiliza RIPv1, usted tiene una solución en forma de un concepto llamado horizonte dividido. En este concepto, si recibe el enrutamiento en una única interfaz, el envío de esa información de esa interfaz no es probable que sea productivo.

Por lo tanto, si se examina únicamente la información de enrutamiento para la red 10.4.0.0/16 en el proceso de enrutamiento, el flujo de la información de la ruta se pasa de la siguiente manera:

Router2 aprende de la ruta a 10.4.0.0/16.

Se entera de la ruta a través de la interfaz S0 / 1 paramento Router3.

Router2 envía sus actualizaciones de la tabla de enrutamiento.

Las actualizaciones salen tanto a través de sus interfaces, pero filtra la ruta a 10.4.0.0/16 de la lista cuando se envía las rutas a través de la interfaz S0 / 1, como se muestra en la siguiente figura.

Router1 recibe la ruta a 10.4.0.0/16 desde Router2 en la interfaz S0 / 0.

Router1 envía sus actualizaciones de la tabla de enrutamiento.

Estas actualizaciones se apagan tanto a través de sus interfaces, pero filtra la ruta a 10.4.0.0/16 de la lista cuando se envía a través de las rutas S0 / 0.

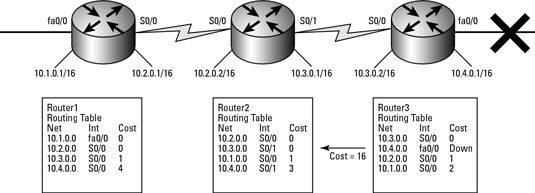

Envenenamiento de rutas

En lugar de utilizar el horizonte dividido, RIPv2 implementa un proceso llamado envenenamiento de rutas. A continuación se presenta la secuencia para el proceso de envenenamiento de rutas:

Router3 identifica que el enlace a 10.4.0.0/16 está abajo.

los Router3 inmediatamente actualiza su métrica para esa red hasta el infinito - o en el caso de RIPv2, un número de saltos de 16 - y envía esa actualización de la tabla de enrutamiento a cabo inmediatamente, como se ilustra en la Figura 6-7.

Router2 obtiene la actualización.

A continuación, actualiza su propia tabla de enrutamiento mediante la eliminación de la ruta a 10.4.0.0/16, porque ya no es válido. Después de esta actualización, Router2 envía su actualización a través de la interfaz S0 / 0.

Router1 obtiene la actualización.

Esta actualización ya no incluye una ruta a 10.4.0.0/16, causando Router1 para eliminar la ruta a esa red.

Con el envenenamiento router, el proceso de actualización se intensifica de manera que la información de ruta inadecuada se retira de la red de una manera oportuna. Puede ampliar este sistema mediante un proceso llamado inversa veneno.

En este caso, después de Router2 considera que el número de saltos o ir métrica hasta el infinito, sino que también envía una actualización de la tabla de enrutamiento de nuevo a Router3 con una métrica infinita diciéndole que la ruta a 10.4.0.0/16 ya no está disponible. Este proceso reduce la probabilidad de que una actualización inadecuada hará a través de Router3 y causar un bucle.

Contadores de tiempo de sujeción

Contadores de tiempo de sujeción son otra solución a bucles de enrutamiento que algunos protocolos de enrutamiento implementan. Contadores de tiempo de sujeción evitan los mensajes de actualización del protocolo de actualización de forma incorrecta rutas para los enlaces que se encuentran actualmente hacia abajo. A continuación se presenta la secuencia de ejecución temporizadores de sujeción:

Router2 recibe una actualización diciéndole que el enlace a 10.4.0.0/16 está abajo.

Router2 marca la ruta que posiblemente abajo y establece un temporizador de sujeción.

Router2 espera por una actualización.

Si se recibe una actualización con una métrica mejor que la original, Router2 registra la ruta como arriba y accesible.

Si no recibe una actualización en el intervalo del temporizador, Router2 quita la ruta desde su tabla de enrutamiento.

Rutas que Router2 recibe con una métrica peor que la ruta original se eliminan automáticamente.

Durante el período de sujeción, en su caso los datos se envían a la red 10.4.0.0/16, los datos se envían como un intento de entrega. El intento de entrega se hace en el caso de que el enlace a 10.4.0.0/16 está teniendo un problema intermitente.

Actualizaciones desencadenadas

Actualizaciones desencadenadas ocupan de recuento a las cuestiones de borde infinito al forzar una actualización tan pronto como los cambios de enlace.

Así que, volviendo a la disposición de la red que ha estado utilizando, cuando el enlace a la red 10.4.0.0/16 se cae, Router3 envía una actualización inmediata notificación a sus vecinos que el enlace está abajo. Router2 recibe la actualización y pasa inmediatamente a la actualización de sus vecinos, como Router1.

Como parte de su horario normal de actualización, Router2 aún podría recibir una nueva actualización de Router1 antes de obtener la actualización para quitar la ruta. La solución es combinar actualizaciones desencadenadas con temporizadores de retención hacia abajo, lo que evita las rutas con métricas peores desde que se añade a la tabla de enrutamiento de un router.