Niveles de acceso de usuario de SQL

SQL ofrece diferentes niveles de acceso según el rol del usuario para proporcionar seguridad sólida para su base de datos a través del acceso limitado. SQL proporciona acceso controlado a estas nueve funciones de gestión de base de datos:

Crear, ver, modificar y eliminar: Estas funciones corresponden a la INSERT, SELECT, ACTUALIZACIÓN, y BORRAR operaciones.

Hacer referencia a: Usando el REFERENCIAS palabra clave consiste en aplicar restricciones de integridad referencial para una tabla que depende de otra tabla en la base de datos.

Usando: los USO palabra clave se refiere a dominios, juegos de caracteres, colaciones y traducciones.

Definición de nuevos tipos de datos: Usted trata con nombres de tipos definidos por el usuario con la BAJO palabra clave.

En respuesta a un evento: La utilización de la GATILLO palabra clave provoca una sentencia SQL o bloque de sentencias que se ejecutará cada vez que se produce un evento predeterminado.

Ejecutor: Usando el EJECUTAR palabra clave provoca una rutina para ser ejecutado.

El administrador de la base

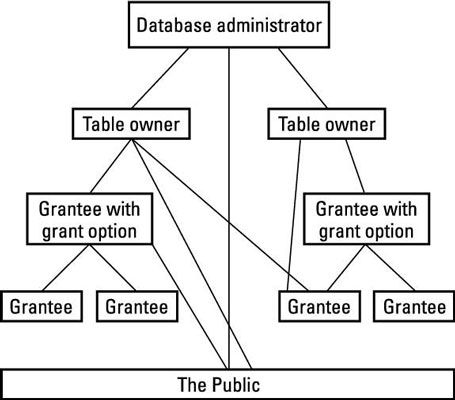

En la mayoría de las instalaciones con más de unos pocos usuarios, la autoridad suprema es la base de datos administrador de base de datos (DBA). El DBA tiene todos los derechos y privilegios a todos los aspectos de la base de datos. Con todo ese poder a su disposición, usted puede fácilmente estropear su base de datos y destruir miles de horas de trabajo. DBAs deben pensar con claridad y con cuidado acerca de las consecuencias de cada acción que realizan.

El DBA no sólo tiene todos los derechos sobre la base de datos, sino que también controla los derechos que otros usuarios tienen. Así, los individuos altamente confianza pueden acceder a más funciones - y, tal vez, más tablas - que puede la mayoría de los usuarios.

Una manera segura de llegar a ser un DBA es instalar el sistema de gestión de base de datos. La persona que instala una base de datos es automáticamente un DBA. El manual de instalación le da una cuenta, o iniciar sesión, y una contraseña. Esa entrada le identifica como usuario especialmente privilegiado.

A veces, el sistema llama a este usuario privilegiado el DBA, a veces la administrador de sistema, y algunas veces el superusuario. A medida que su primer acto oficial después de iniciar sesión, debe cambiar la contraseña desde el valor por defecto a un secreto uno de los tuyos.

Si no cambia la contraseña, entonces cualquiera que lea el manual También puede iniciar sesión con privilegios de DBA completos. Después de cambiar la contraseña, sólo las personas que conocen la nueva contraseña puede iniciar sesión como DBA. Usted debe compartir la nueva contraseña DBA con sólo un pequeño número de personas altamente confiables.

Después de todo, un meteoro cayendo podría golpear usted mañana- se podía ganar la lottery- o puede no estar disponible para la empresa de alguna otra manera. Sus colegas deben ser capaces de continuar en su ausencia. Cualquiera que conozca el nombre de usuario y contraseña de DBA se convierte en el DBA después de usar esa información para acceder al sistema.

Si tiene privilegios de DBA, entre como DBA sólo si es necesario para realizar una tarea específica que requiere privilegios de DBA. Cuando termine, cierre la sesión. Para el trabajo de rutina, ingrese utilizando su propio personal ID de usuario y contraseña. Este enfoque puede impedirle cometer errores que tienen graves consecuencias para las tablas de otros usuarios (así como para el suyo propio).

Propietarios de objetos de base de datos

Otra clase de usuario privilegiado, junto con el DBA, es la propietario del objeto de base de datos. Mesas y puntos de vista, por ejemplo, son objetos de base de datos. Cualquier usuario que crea un objeto, puede especificar su propietario. Un propietario de la tabla goza de todos los privilegios posibles asociados a esa mesa, incluyendo el privilegio de conceder el acceso a la mesa con otras personas.

Porque se puede basar opiniones sobre tablas subyacentes, alguien que no sea propietario de una tabla puede crear una vista basado en esa tabla. Sin embargo, el propietario de la vista sólo recibe privilegios que él o ella tiene para la tabla subyacente. En pocas palabras: Un usuario no puede eludir la protección en la mesa de otro usuario, simplemente mediante la creación de un punto de vista basado en esa tabla.

El publico

En términos de red, " el público " se compone de todos los usuarios que no son especialmente usuarios privilegiados (es decir, ya sea DBAs o propietarios de objetos) y al que un usuario privilegiado no ha concedido específicamente los derechos de acceso. Si un usuario privilegiado otorga determinados derechos de acceso a PÚBLICO, a continuación, todos los que pueden acceder al sistema gana esos derechos.

En la mayoría de las instalaciones, existe una jerarquía de privilegios de usuario, en el que el DBA se sitúa en el nivel más alto y el público en el más bajo.