11 maneras de hacer que su ser htc (M8) seguro

Usted querrá tomar medidas para proteger su smartphone. Esta es la carga de tener un dispositivo bien comunicada. Afortunadamente, la mayoría de los pasos son simples y directas.

Conteúdo

- Utilice un buen caso y cubierta de la pantalla.

- Póngalo en bloqueo.

- Cifre su dispositivo.

- Tenga cuidado con bluetooth

- Proteja contra el malware.

- No descargar aplicaciones desde cualquier lugar.

- Comprar software antivirus.

- Copia de seguridad de su teléfono.

- Rescata a su teléfono cuando se pierde.

- Limpie su dispositivo limpio.

- Ponga su número de contacto en la pantalla.

Agrandar

AgrandarUtilice un buen caso y cubierta de la pantalla.

Hay un montón de opciones para los casos. Las más populares son hechos de silicona, plástico o cuero. Hay diferentes estilos que se adaptan a sus necesidades de muchos fabricantes. Otterbox es una marca que hace una serie de casos de múltiples niveles de protección.

Usted no sólo tiene que utilizar un buen caso para que pueda entregar de un teléfono utilizado limpio a la siguiente afortunado propietario. Un caso protege su teléfono contra el daño. Si su teléfono está dañado, tiene que enviarlo por correo o llevarlo a un taller de reparaciones.

Agrandar

AgrandarPóngalo en bloqueo.

El esfuerzo más básico que puede tomar para proteger su teléfono es poner algún tipo de bloqueo de pantalla en su teléfono. Tienes varias opciones, enumeradas aquí en grados crecientes de la seguridad:

Desbloquear con un golpe sencillo por la pantalla

Mostrar la pantalla de bloqueo, pero no ofrece ninguna seguridad adicional

Desbloqueo con un patrón que usted pasa en la pantalla

Desbloquear con reconocimiento facial

Desbloquear con un PIN

Desbloquear con una contraseña

Cifrar todo en su teléfono

Agrandar

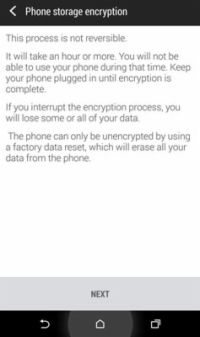

AgrandarCifre su dispositivo.

Nunca se puede encender el teléfono de nuevo a uso no cifrada. Con las opciones de bloqueo de pantalla, puede utilizar un PIN por un tiempo, y luego volver al patrón si quieres.

No es así con la opción de cifrado. Usted nunca, nunca, nunca, nunca, lo consigue de nuevo juntos. Si cifra su teléfono y luego olvida su contraseña, el teléfono es ladrillo. En efecto, su único uso futuro estaría en casa de construcción- que no será capaz de utilizarlo como un teléfono inteligente más.

Tenga cuidado con Bluetooth

Tal vez la mayor vulnerabilidad de sus caras teléfono se llama Bluejacking, que implica el uso de algunos trucos simples para tener acceso a su teléfono a través de Bluetooth.

Cuando usted está emparejando activamente, su dispositivo Bluetooth no aceptar la oferta de un dispositivo desconocido al par. Pero si su dispositivo es a la vez desapareado y visible, los hackers pueden engañar a su dispositivo Bluetooth y forzar una conexión.

Aquí hay un punto importante: Cuando se maneja adecuadamente, Bluetooth es tan seguro como puede ser. Sin embargo, algunos errores pueden abrir hasta alimaña humana con el conocimiento más técnico que el sentido común. Evite estos errores y se puede disfrutar de esta capacidad de forma segura.

Proteja contra el malware.

Una de las principales razones por las que escriben aplicaciones para Android es que Google no tiene un proceso de pre-aprobación oneroso para una nueva aplicación para ser colocado en el Play Store. Esto es a diferencia de la App Store de Apple o Microsoft Windows Phone Store, donde cada aplicación debe ser validado. Muchos desarrolladores prefieren evitar la burocracia.

Al menos en teoría, esto atrae a más desarrolladores a hacer más cosas para los teléfonos Android. Sin embargo, este enfoque no exponer a los usuarios a la posibilidad de malware que puede, inadvertidamente o intencionalmente, hacer cosas que no se anuncian. Algunos de estos " las cosas " pueden ser pequeñas molestias, o que podían realmente estropear su teléfono (para abridores).

En lugar de simplemente evitar nuevas aplicaciones, puede descargar aplicaciones diseñadas para proteger la información en el teléfono.

Agrandar

AgrandarNo descargar aplicaciones desde cualquier lugar.

Otra forma de evitar el malware es descargar software móvil solamente de sitios web de confianza. Puede descargar aplicaciones de Android para el teléfono de un número de otros sitios de buena reputación, incluyendo PocketGear y MobiHand.

Tenga en cuenta que estas tiendas están siempre al acecho para retirar aplicaciones que incluyen el software malicioso. Google utiliza una solución desarrollada internamente que ellos llaman la gorila para comprobar si el software malicioso y retírelo de la Play Store.

Comprar software antivirus.

En lugar de simplemente evitar nuevas aplicaciones de Google que no son tiendas de reproducción, puede descargar aplicaciones para proteger la información en el teléfono. Estos están disponibles en muchas de las empresas que hacen software antivirus para su PC. Es importante destacar que muchas de estas aplicaciones antivirus son gratuitos. Si desea una interfaz más agradable y algunas características mejoradas, usted puede pagar. Esto es realmente una manera de bajo costo para tener un seguro.

Agrandar

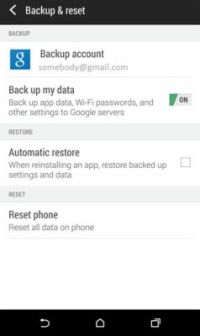

AgrandarCopia de seguridad de su teléfono.

¿Ha considerado la copia de seguridad de su teléfono? Aunque gran parte de su información es accesible a través de tu cuenta de Gmail, usted todavía necesita para reconstruir sus conexiones y volver a introducir sus contraseñas.

La buena noticia es que es muy fácil. En Ajustes, toque de copia de seguridad Reiniciar. Si la opción de copia de seguridad de mis datos se comprueba, ya está hecho. Si no está marcada, y desea hacer copia de seguridad, pulse en la casilla de verificación. Tu cuenta de Gmail es la cuenta de copia de seguridad.

Si necesita restaurar su teléfono, toque automático Restaurar y siga las instrucciones. Esto no podría ser más sencillo.

Rescata a su teléfono cuando se pierde.

Hay aplicaciones que le ayudan a encontrar su teléfono.

Anillo remoto: Mediante el envío de un texto a su teléfono (con el código que ha preprogramado al configurar este servicio), el teléfono sonará en su valor más alto, incluso si usted tiene el timbre se establece en Sólo vibración.

Localidad actual: Esta característica permite realizar un seguimiento, dentro de la precisión de la señal GPS, la ubicación de su teléfono. Es necesario acceder a la página web de la compañía con la que se dispone para proporcionar este servicio, y le mostrará (en el mapa) la localización aproximada del teléfono.

Limpie su dispositivo limpio.

Como una opción de último recurso, puede utilizar software de gestión móvil (MMS). MMS puede desactivar de forma remota el dispositivo o limpiarla.

Bloqueo remoto: Después de que su teléfono ha sido tomada, esta aplicación te permite crear un PIN de cuatro dígitos que, cuando envió a su teléfono desde otro teléfono celular o una página web, se bloquea por el teléfono. Esta capacidad está por encima y más allá de la protección que recibe de su bloqueo de pantalla, y evita aún más el acceso a las aplicaciones, el teléfono y datos.

Borrado remoto: También conocido como Remote Wipe, esta opción restablece el teléfono a su configuración de fábrica, borrando toda la información y los ajustes en el teléfono.

Agrandar

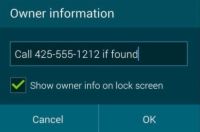

AgrandarPonga su número de contacto en la pantalla.

Estos son los pasos para poner su información de contacto en la pantalla de bloqueo:

Desde la pantalla de aplicaciones, toque en el icono de configuración.

Toque Bloqueo de pantalla.

Toque Información del propietario.

Introduzca un número alternativo si no se encuentra el teléfono.

Esto podría ser un número de casa o del trabajo o una dirección de correo electrónico. Usted no tiene mucho espacio.