La creación de políticas de monitoreo eficaz dispositivo móvil

Políticas de seguimiento de dispositivos móviles han durante mucho tiempo han velado bajo cubiertas de secreto para que los empleados no son muy conscientes de cómo, por qué y cuándo se están monitoreando sus acciones, y los departamentos de TI - leer tú - Tampoco han sido explícito y futura sobre exactamente lo que está siendo monitoreado y qué políticas regulan el uso de los datos que se captura.

A diferencia de las políticas basadas en dispositivos, que distinguen claramente entre las políticas para dispositivos móviles propiedad de los empleados y los dispositivos móviles emitida empresariales de las políticas de supervisión se aplican de manera uniforme hacia todos los dispositivos móviles, independientemente de su origen. La razón de esto es una vez que el dispositivo móvil se conecta a la red, le corresponde a usted sea capaz de garantizar la seguridad y la integridad de la red de la empresa y sus activos.

Obviamente, dispone de herramientas adicionales a su disposición para el seguimiento de los dispositivos móviles de la empresa emitida porque usted tiene los agentes locales en el dispositivo móvil en sí que se puede explotar para recopilar esta información. Sin embargo, en el caso de los dispositivos móviles propiedad de los empleados, es necesario contar con la red exclusivamente para proporcionar capacidades de monitoreo.

Para enturbiar más las aguas, las aplicaciones sin escrúpulos que los empleados descargan veces subrepticiamente monitorean detallada la actividad del dispositivo móvil y lo venden a los anunciantes y otros carroñeros. Una vez que esto está expuesto, los empleados son extremadamente cautelosos de tales aplicaciones de monitoreo, y tiene que ser lo más transparente a fin de cumplir con las políticas de la empresa.

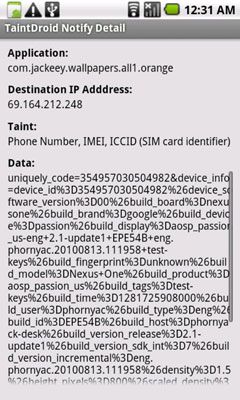

De hecho, un proyecto de investigación llamado TaintDroid (desarrollado por investigadores de la Universidad de Duke y la Universidad Estatal de Pensilvania) da más poder a los usuarios de Android avanzada al permitir esta aplicación se ejecute en segundo plano y los usuarios de alerta si alguna aplicación en su dispositivo móvil están enviando fuera de su información privada a una ubicación remota.

Se espera que se desarrollarán herramientas más comerciales que permitirá a los usuarios tomar el control de sus dispositivos móviles, o por lo menos, estar al tanto de todas las aplicaciones que están espiando. Su trabajo consiste en espiar a sus empleados con el objetivo de mantenerlos compatible, lo que en efecto, usted debe hacer lo que proyectos como TaintDroid están haciendo en el dispositivo móvil: mantenerse al tanto de todo lo que las aplicaciones están haciendo e intervenir cuando sea necesario.

Puede usar la siguiente guía para educar a los usuarios finales acerca de las políticas de seguimiento:

Toda su actividad cuando se conecta a la red de la empresa será objeto de seguimiento. Esto incluye todas las aplicaciones de la empresa, así como aplicaciones personales.

Los datos recogidos durante el seguimiento pueden ser archivados.

Cualquier obstrucción deliberada de tal monitoreo puede dar lugar a la revocación de los derechos de conectividad a la red de la empresa.

Ofuscar deliberadamente datos con la intención expresa de eludir dicho control está expresamente prohibido.

La siguiente guía se aplica a los dispositivos móviles de la empresa emitida-sólo- este no puede ser el mandato en dispositivos móviles propiedad de los empleados:

Incluso cuando el dispositivo móvil es desconectado (no conectado a la red), todavía puede ser monitoreado.

Debido a que Android es un entorno abierto donde las aplicaciones pueden ser desarrolladas y comercializadas con poca o ninguna supervisión por parte de Google (en comparación con las aplicaciones de iTunes que Apple supervisa de cerca), es de esperar que un ecosistema más fértil de las solicitudes thrive- algunos de ellos van a dar al usuario un gran control y visibilidad, el proyecto TaintDroid siendo un ejemplo.

En otros entornos menos abiertas, como el iPhone o la Blackberry, es mucho menos probable que usted puede encontrar aplicaciones de monitoreo que ofrecen este nivel de escrutinio. Sin embargo, donde hay demanda - en la forma de los usuarios que están dispuestos a pagar por este nivel de escrutinio y recuperar el control de sus dispositivos de aplicaciones opacas - habrá oferta.