Visión general de las conexiones de datos y seguridad de dispositivos móviles

Cada vez es más común que los datos corporativos sensibles que se almacenan directamente en los dispositivos móviles. Eso significa que la implementación de la seguridad tiene que tener la capacidad de proteger a los dispositivos que acceden a los datos corporativos, tanto en modo online como offline de la siguiente manera:

Un en línea dispositivo es uno que está conectado activamente a una red. Esto puede ser cualquier tipo de red capaz de transmitir datos ya sea hacia o desde el dispositivo.

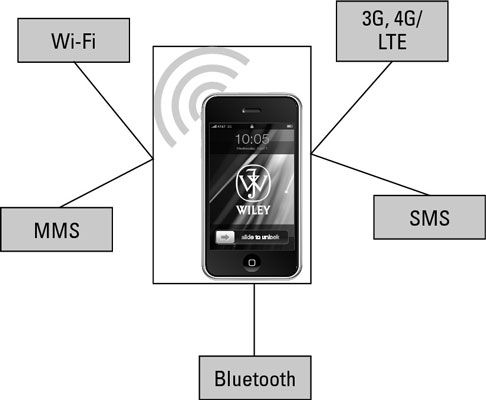

Las interfaces más comunes de la red de datos son Wi-Fi y las redes de datos móviles estándar (3G y 4G / LTE), aunque hay otras formas de transmisión y recepción de datos en un dispositivo móvil. Estos incluyen servicio de Bluetooth de mensajes cortos (SMS) - servicio de mensajes multimedia (MMS) - y la inmovilización y la sincronización de un dispositivo a otro dispositivo, como un ordenador portátil.

Cuando un dispositivo está en línea, la implementación de las necesidades de seguridad para proteger los datos y las aplicaciones en el dispositivo, así como brindar protección a los datos a medida que transita por la red.

Smartphones modernos tienen una amplia gama de opciones de conectividad de datos.

En los próximos años, muchos operadores móviles serán la transición de sus redes actuales 3G más rápidas, de mayor capacidad redes 4G / LTE. Estas redes son significativamente más rápido que las redes 3G que están reemplazando, abriendo una enorme ola de capacidades de teléfono inteligente adicionales y, más que probablemente, los problemas de seguridad adicionales junto con esas capacidades.

Un desconectado dispositivo es uno que no está conectado de forma activa a cualquier red. En este caso, los vectores de ataque potenciales (métodos por los cuales se puede acceder a un dispositivo con fines maliciosos) son limitados porque no hay manera de obtener datos sobre o fuera del dispositivo. Pérdida, robo, y el malware latente siguen siendo cuestiones que estar preocupados con un dispositivo desconectado.

Sobre el autor

Empresa dispositivo móvil: copia de seguridad del dispositivo BlackBerry personales y restaurar

Empresa dispositivo móvil: copia de seguridad del dispositivo BlackBerry personales y restaurar Educación de su dispositivo móvil que lleva los empleados en los métodos de copia de seguridad, restauración y transferencia de datos ayuda a protegerlos y los recursos corporativos. Aquí está la información sobre la gestión de copias de…

Empresa dispositivo móvil: copia de seguridad dispositivo Android personal y restaurar

Empresa dispositivo móvil: copia de seguridad dispositivo Android personal y restaurar Los dispositivos móviles contienen gran cantidad de datos personales y empresariales vitales, incluyendo correos electrónicos, contactos, registros de llamadas. Tenencia responsable requiere copias de seguridad y el conocimiento acerca de la…

Empresa protección del dispositivo móvil contra virus

Empresa protección del dispositivo móvil contra virus Con el uso generalizado de las aplicaciones que se descargan los archivos adjuntos en el dispositivo móvil la necesidad de protección a base de virus se está volviendo crítica. Tenga en cuenta, sin embargo, que otro específico para móviles…

Empresa protección del dispositivo móvil de virus

Empresa protección del dispositivo móvil de virus Las políticas de cumplimiento dirigidas a asegurar los datos corporativos y aplicaciones que acceden los dispositivos móviles tienen que abordar de hacking, virus y otras entidades maliciosas. Echa un vistazo a los varios aspectos de los…

Empresa de seguridad del dispositivo móvil: Protección dispositivo Android personal

Empresa de seguridad del dispositivo móvil: Protección dispositivo Android personal La gestión de la empresa de seguridad de dispositivos móviles puede incluir los dispositivos personales de sus empleados. Estas son algunas de las precauciones que debe asesorar a los usuarios a tomar para evitar la pérdida de datos vitales en su…

Empresa de seguridad de dispositivos móviles adaptación firewall dinámico

Empresa de seguridad de dispositivos móviles adaptación firewall dinámico Mantener su respuesta de seguridad flexible es singularmente importante para el medio ambiente dispositivo móvil. Eso es en parte porque la mayoría de los dispositivos actuales hacen que la multitarea disponible. Sus usuarios podrían…

Empresa de seguridad de dispositivos móviles: ventanas personales protección del dispositivo

Empresa de seguridad de dispositivos móviles: ventanas personales protección del dispositivo Como administrador de la movilidad para la gestión de un entorno empresarial, desea aplicar ciertas políticas para todos los dispositivos personales que se utilizan en el trabajo, sobre todo si su política de TI permite a los dispositivos…

La pérdida y el robo de la protección de los dispositivos móviles de la empresa

La pérdida y el robo de la protección de los dispositivos móviles de la empresa La defensa de seguridad más fundamental contra la pérdida o robo de dispositivos móviles es el aire más (OTA) incapacitante. Con los dispositivos de la empresa amigable como el BlackBerry, esto es muy fácil, pero con la mayoría de los…

Dispositivo móvil actualización política de seguridad

Dispositivo móvil actualización política de seguridad Para mantenerse al día con el actual entorno de seguridad de dispositivos móviles, es necesario actualizar las políticas de movilidad de su empresa, así como pensar en el apoyo a más de una plataforma de dispositivo. Estas son algunas de las…

Visión general de seguridad de dispositivos móviles a través de protecciones basadas en la nube

Visión general de seguridad de dispositivos móviles a través de protecciones basadas en la nube El uso de seguridad de punto final basado en la nube es un método para proteger los dispositivos móviles de la empresa frente a virus, malware, spam y otras amenazas. La protección real amenaza que sucede en la nube o datos centralizados centro…

Visión general de seguridad de dispositivos móviles a través de la gestión de dispositivos

Visión general de seguridad de dispositivos móviles a través de la gestión de dispositivos Ahora que usted ha pensado acerca de cómo proteger los dispositivos móviles en su red de amenazas como virus y malware, es el momento de planificar la aplicación de forma remota las políticas para la gestión de dispositivos o la seguridad.Usted…

Descripción general de acceso a los datos de usuario a través de dispositivos móviles

Descripción general de acceso a los datos de usuario a través de dispositivos móviles Una vez que los usuarios se autentican con éxito de los dispositivos móviles seguras, que les permita el acceso sólo a los datos corporativos o aplicaciones que usted los quiere. Es posible que no desea que todos los usuarios puedan acceder a…

Smartphones modernos tienen una amplia gama de opciones de conectividad de datos.

Smartphones modernos tienen una amplia gama de opciones de conectividad de datos.